Informatique

La technologie de l’information ( TI ) est l’utilisation d’ ordinateurs pour créer, traiter, stocker, récupérer et échanger toutes sortes de données [1] et d’informations électroniques . Les technologies de l’information sont généralement utilisées dans le cadre d’ opérations commerciales, par opposition aux technologies personnelles ou de divertissement . [2] L’informatique fait partie des technologies de l’information et de la communication (TIC). Un système informatique ( système informatique ) est généralement un système d’information , un système de communication ou, plus précisément, un système informatique.— y compris tous les matériels , logiciels et équipements périphériques — exploités par un groupe limité d’utilisateurs informatiques.

Un programme en bande papier

Un programme en bande papier

Les humains stockent, récupèrent, manipulent et communiquent des informations depuis que les Sumériens de Mésopotamie ont développé l’ écriture vers 3000 av. [3] Cependant, le terme technologie de l’information dans son sens moderne est apparu pour la première fois dans un article de 1958 publié dans la Harvard Business Review ; les auteurs Harold J. Leavitt et Thomas L. Whisler ont commenté que “la nouvelle technologie n’a pas encore de nom établi unique. Nous l’appellerons technologie de l’information (TI).” [4] Leur définition comprend trois catégories : les techniques de traitement, l’application de méthodes statistiques et mathématiques àla prise de décision et la simulation de la pensée d’ordre supérieur à l’aide de programmes informatiques. [4]

Le terme est couramment utilisé comme synonyme d’ ordinateurs et de Réseaux informatiques , mais il englobe également d’ autres technologies de diffusion de l’ information telles que la télévision et les Téléphones . Plusieurs produits ou services au sein d’une économie sont associés aux technologies de l’information, notamment le matériel informatique , les logiciels , l’électronique, les semi-conducteurs, Internet , les équipements de télécommunication et le commerce électronique . [5] [un]

Sur la base des technologies de stockage et de traitement utilisées, il est possible de distinguer quatre phases distinctes du développement informatique : pré-mécanique (3000 avant JC – 1450 après JC), mécanique (1450 – 1840), Électromécanique (1840 – 1940) et électronique (1940 présenter). [3] Cet article se concentre sur la période la plus récente (électronique).

L’informatique est également une branche de l’informatique , qui peut être définie comme l’étude globale de la procédure, de la structure et du traitement de divers types de données. Alors que ce domaine continue d’évoluer à travers le monde, la priorité et l’importance globales ont également augmenté, c’est là que nous commençons à voir l’introduction de cours liés à l’informatique dans l’enseignement K-12 . Cependant, des inquiétudes ont été soulevées quant au fait que la plupart des écoles manquent de cours de niveau avancé dans ce domaine. [7]

Histoire de la technologie informatique

Il s’agit du mécanisme d’Anticythère , qui est considéré comme le premier calculateur analogique mécanique, datant du premier siècle av.

Il s’agit du mécanisme d’Anticythère , qui est considéré comme le premier calculateur analogique mécanique, datant du premier siècle av.

Les idées de l’informatique ont été évoquées pour la première fois avant les années 1950 sous le Massachusetts Institute of Technology (MIT) et l’Université de Harvard , où ils avaient discuté et commencé à penser aux circuits informatiques et aux calculs numériques. Au fil du temps, le domaine des technologies de l’information et de l’informatique est devenu plus complexe et a pu gérer le traitement de plus de données. Des articles scientifiques ont commencé à être publiés par différentes organisations. [8]

En ce qui concerne les débuts de l’informatique, Alan Turing , J. Presper Eckert et John Mauchly étaient considérés comme l’un des principaux pionniers de la technologie informatique au milieu des années 1900. En leur donnant un tel crédit pour leurs développements, la plupart de leurs efforts se sont concentrés sur la conception du Premier ordinateur numérique. Parallèlement à cela, des sujets tels que l’intelligence artificielle ont commencé à être abordés alors que Turning commençait à remettre en question cette technologie de l’époque. [9]

Des dispositifs ont été utilisés pour faciliter le calcul pendant des milliers d’années, probablement initialement sous la forme d’un bâton de pointage . [10] Le mécanisme d’Anticythère , datant d’environ le début du premier siècle avant JC, est généralement considéré comme le Premier ordinateur analogique mécanique connu et le premier mécanisme à engrenages connu. [11] Des dispositifs à engrenages comparables ne sont apparus en Europe qu’au XVIe siècle, et ce n’est qu’en 1645 que la première calculatrice mécanique capable d’effectuer les quatre opérations arithmétiques de base a été développée. [12]

Les Ordinateurs électroniques , utilisant soit des relais , soit des valves , ont commencé à apparaître au début des années 1940. Le Zuse Z3 Électromécanique , achevé en 1941, était le Premier ordinateur programmable au monde et, selon les normes modernes, l’une des premières machines pouvant être considérées comme une machine informatique complète. Pendant la Seconde Guerre mondiale , Colossus a développé le Premier ordinateur numérique électronique pour décrypter les messages allemands. Même si c’était programmable , il n’était pas polyvalent, étant conçu pour n’effectuer qu’une seule tâche. Il lui manquait également la capacité de stocker son programme en mémoire; la programmation a été effectuée à l’aide de prises et d’interrupteurs pour modifier le câblage interne. [13] Le Premier ordinateur à programme enregistré numérique électronique moderne reconnaissable était le Manchester Baby , qui a lancé son premier programme le 21 juin 1948. [14]

Le développement des transistors à la fin des années 1940 aux Laboratoires Bell a permis de concevoir une nouvelle génération d’ordinateurs avec une consommation d’énergie considérablement réduite. Le Premier ordinateur à programme enregistré disponible dans le commerce, le Ferranti Mark I , contenait 4050 vannes et avait une consommation électrique de 25 kilowatts. Par comparaison, le Premier ordinateur transistorisé développé à l’ Université de Manchester et opérationnel en novembre 1953, ne consommait que 150 watts dans sa version finale. [15]

Plusieurs autres percées dans la technologie des semi -conducteurs incluent le circuit intégré (IC) inventé par Jack Kilby chez Texas Instruments et Robert Noyce chez Fairchild Semiconductor en 1959, le Transistor à effet de champ métal-oxyde-semi-conducteur (MOSFET) inventé par Mohamed Atalla et Dawon Kahng chez Bell Laboratories en 1959, et le microprocesseur inventé par Ted Hoff , Federico Faggin , Masatoshi Shima et Stanley Mazor chez Intelen 1971. Ces inventions importantes ont conduit au développement de l’ ordinateur personnel (PC) dans les années 1970 et à l’émergence des technologies de l’ information et de la communication (TIC). [16]

En 1984, selon la National Westminster Bank Quarterly Review , le terme “technologie de l’information” avait été redéfini comme suit : “Le développement de la télévision par câble a été rendu possible par la convergence des technologies des télécommunications et de l’informatique (… généralement connu en Grande-Bretagne sous le nom de technologie de l’information). La technologie).” On commence alors à voir apparaître le terme en 1990 contenu dans les documents de l’ Organisation internationale de normalisation (ISO). [17]

Les innovations technologiques ont déjà révolutionné le monde au XXIe siècle, car les gens ont pu accéder à différents services en ligne. Cela a radicalement changé la main-d’œuvre car trente pour cent des travailleurs américains faisaient déjà carrière dans cette profession. 136,9 millions de personnes étaient personnellement connectées à Internet , ce qui équivaut à 51 millions de foyers. [18] Parallèlement à Internet, de nouveaux types de technologie ont également été introduits dans le monde entier, ce qui a amélioré l’efficacité et facilité les choses dans le monde entier.

Parallèlement à la révolution technologique de la société, des millions de processus pourraient être effectués en quelques secondes. Les innovations en matière de communication ont également été cruciales lorsque les gens ont commencé à compter sur l’ordinateur pour communiquer via les lignes téléphoniques et le câble. L’introduction du courrier électronique était une chose vraiment importante car “les entreprises d’une partie du monde pouvaient communiquer par courrier électronique avec des fournisseurs et des acheteurs dans une autre partie du monde…” [19]

Non seulement personnellement, les ordinateurs et la technologie ont également révolutionné l’industrie du marketing, ce qui a entraîné un plus grand nombre d’acheteurs de leurs produits. Au cours de l’année 2002, les Américains ont dépassé les 28 milliards de dollars de marchandises rien que sur Internet, alors que le commerce électronique, une décennie plus tard, a généré 289 milliards de dollars de ventes. [19] Et comme les ordinateurs deviennent rapidement plus sophistiqués de jour en jour, ils sont de plus en plus utilisés à mesure que les gens en dépendent de plus en plus au cours du XXIe siècle.

Traitement électronique de données

Carte logique d’ordinateur Ferranti Mark I

Carte logique d’ordinateur Ferranti Mark I

Stockage de données

Les bandes perforées étaient utilisées dans les premiers ordinateurs pour représenter les données .

Les bandes perforées étaient utilisées dans les premiers ordinateurs pour représenter les données .

Les premiers Ordinateurs électroniques tels que Colossus utilisaient du ruban perforé , une longue Bande de papier sur laquelle les données étaient représentées par une série de trous, une technologie désormais obsolète. [20] Le stockage de données électroniques, qui est utilisé dans les ordinateurs modernes, date de la Seconde Guerre mondiale, lorsqu’une forme de mémoire à ligne à retard a été développée pour éliminer l’encombrement des signaux radar , dont la première application pratique était la ligne à retard au mercure. [21] Le premier dispositif de stockage numérique à accès aléatoire était le tube Williams , qui était basé sur un Tube à rayons cathodiques standard . [22]Cependant, les informations stockées dans celle-ci et dans la mémoire à ligne à retard étaient volatiles dans la mesure où elles devaient être actualisées en permanence, et étaient donc perdues une fois l’alimentation coupée. La première forme de stockage informatique non volatile était le tambour magnétique , inventé en 1932 [23] et utilisé dans le Ferranti Mark 1 , le Premier ordinateur électronique à usage général disponible dans le commerce au monde. [24]

IBM a introduit le premier disque dur en 1956, en tant que composant de son système informatique 305 RAMAC . [25] : 6 Aujourd’hui, la plupart des données numériques sont encore stockées magnétiquement sur des disques durs ou optiquement sur des supports tels que des CD-ROM . [26] : 4–5 Jusqu’en 2002, la plupart des informations étaient stockées sur des appareils analogiques , mais cette année-là, la capacité de stockage numérique a dépassé l’analogique pour la première fois. En 2007, près de 94 % des données stockées dans le monde étaient conservées sous forme numérique : [27]52 % sur des disques durs, 28 % sur des périphériques optiques et 11 % sur des bandes magnétiques numériques. Il a été estimé que la capacité mondiale de stockage d’informations sur des appareils électroniques est passée de moins de 3 exaoctets en 1986 à 295 exaoctets en 2007, [28] doublant environ tous les 3 ans. [29]

Bases de données

Les systèmes de gestion de bases de données (DMS) sont apparus dans les années 1960 pour résoudre le problème du stockage et de la récupération de grandes quantités de données avec précision et rapidité. L’ un des premiers systèmes de ce type était le système de gestion de l’information (IMS) d’ IBM [30] , qui est encore largement déployé plus de 50 ans plus tard. [31] IMS stocke les données de manière hiérarchique , [30] mais dans les années 1970 , Ted Codd a proposé un modèle de stockage relationnel alternatif basé sur la théorie des ensembles et la logique des prédicats et les concepts familiers de tables, de lignes et de colonnes. En 1981, le premier système de gestion de bases de données relationnelles disponible dans le commerce(RDBMS) a été publié par Oracle . [32]

Tous les DMS sont constitués de composants, ils permettent aux données qu’ils stockent d’être accessibles simultanément par de nombreux utilisateurs tout en préservant leur intégrité. [33] Toutes les bases de données ont pour point commun que la structure des données qu’elles contiennent est définie et stockée séparément des données elles-mêmes, dans un schéma de base de données . [30]

Ces dernières années, le langage de balisage extensible (XML) est devenu un format populaire pour la représentation des données. Bien que les données XML puissent être stockées dans des systèmes de fichiers normaux , elles sont généralement conservées dans des bases de données relationnelles pour tirer parti de leur “implémentation robuste vérifiée par des années d’efforts théoriques et pratiques”. [34] En tant qu’évolution du langage de balisage généralisé standard (SGML), la structure textuelle de XML offre l’avantage d’être à la fois lisible par machine et par l’homme. [35]

Récupération de données

Le Modèle de base de données relationnelle a introduit un langage de programmation indépendant du langage de requête structuré (SQL), basé sur l’algèbre relationnelle .

Les termes “données” et “informations” ne sont pas synonymes. Tout ce qui est stocké est une donnée, mais cela ne devient une information que lorsqu’il est organisé et présenté de manière significative. [36] : 1–9 La plupart des données numériques mondiales ne sont pas structurées et sont stockées dans une variété de formats physiques différents [37] [b] même au sein d’une seule organisation. Les entrepôts de données ont commencé à être développés dans les années 1980 pour intégrer ces magasins disparates. Ils contiennent généralement des données extraites de diverses sources, y compris des sources externes telles qu’Internet, organisées de manière à faciliter les systèmes d’aide à la décision (DSS). [38] : 4–6

Transmission de données

Entrepôt de stockage de cartes IBM situé à Alexandria, Virginie en 1959. C’est là que le gouvernement stockait les cartes perforées.

Entrepôt de stockage de cartes IBM situé à Alexandria, Virginie en 1959. C’est là que le gouvernement stockait les cartes perforées.

La Transmission de données comporte trois aspects : la transmission, la propagation et la réception. [39] Il peut être largement classé dans la catégorie de la radiodiffusion , dans laquelle les informations sont transmises unidirectionnellement en aval, ou des télécommunications , avec des canaux bidirectionnels en amont et en aval. [28]

XML est de plus en plus utilisé comme moyen d’échange de données depuis le début des années 2000, [40] en particulier pour les interactions orientées machine telles que celles impliquées dans les protocoles orientés Web tels que SOAP , [35] décrivant « les données en transit plutôt que … données au repos”. [40]

Manipulation de données

Hilbert et Lopez identifient le rythme exponentiel du changement technologique (une sorte de loi de Moore ) : la capacité spécifique à l’application des machines à calculer des informations par habitant a pratiquement doublé tous les 14 mois entre 1986 et 2007 ; la capacité par habitant des ordinateurs universels du monde a doublé tous les 18 mois au cours des deux mêmes décennies ; la capacité mondiale de télécommunications par habitant doublait tous les 34 mois ; la capacité mondiale de stockage par habitant a mis environ 40 mois pour doubler (tous les 3 ans) ; et l’information diffusée par habitant a doublé tous les 12,3 ans. [28]

Des quantités massives de données sont stockées chaque jour dans le monde, mais à moins qu’elles ne puissent être analysées et présentées efficacement, elles résident essentiellement dans ce que l’on a appelé des tombes de données : “des archives de données rarement visitées”. [41] Pour résoudre ce problème, le domaine de l’exploration de données – “le processus de découverte de modèles et de connaissances intéressants à partir de grandes quantités de données” [42] – a émergé à la fin des années 1980. [43]

Problèmes de base de données

Alors que la technologie devient de plus en plus sophistiquée de jour en jour, les problèmes de sécurité augmentent, car tout le monde compte plus que jamais sur le stockage d’informations dans des ordinateurs . Les données et les bases de données devenant de plus en plus dépendantes dans les entreprises et les organisations, elles sont considérées comme la “colonne vertébrale” de ces entreprises et organisations, entraînant ainsi le développement de différents départements technologiques tels que les départements et le personnel informatiques. [44]

Outre les services informatiques et le personnel, il existe également différents types d’agences qui “renforcent” la main- d’œuvre . Le Département de la sécurité intérieure (DHS) est l’un de ces exemples qui font exactement cela car ils s’assurent que toutes les organisations ont toutes les différentes nécessités d’ajouter une infrastructure et une sécurité pour les protéger à l’avenir des différents défis qui peuvent se présenter. Dérivés du DHS, de nombreux programmes sont également en place pour sensibiliser l’ensemble de l’organisation ou de la main-d’œuvre à la cybersécurité .

- Identifiez et quantifiez vos effectifs en cybersécurité

- Comprendre les besoins en main-d’œuvre et les lacunes en matière de compétences

- Embauchez les bonnes personnes pour des rôles clairement définis

- Améliorer les compétences des employés grâce à la formation et au développement professionnel

- Créer des programmes et des expériences pour retenir les meilleurs talents [45]

Prestations de service

La technologie et les services qu’elle fournit pour l’envoi et la réception de messages électroniques (appelés « lettres » ou « lettres électroniques ») sur un réseau informatique distribué (y compris mondial). En termes de composition des éléments et de principe de fonctionnement, le courrier électronique reprend pratiquement le système du courrier ordinaire (papier), empruntant à la fois des termes (courrier, lettre, enveloppe, pièce jointe, boîte, livraison, etc.) et des traits caractéristiques — facilité d’utilisation, des délais de transmission des messages, une fiabilité suffisante et en même temps aucune garantie de livraison. Les avantages du courrier électronique sont les suivants : facilement perçus et mémorisés par une personne adresses de la forme nom_utilisateur@nom_domaine (par exemple, quelqu’un@exemple.com) ; la possibilité de transférer à la fois du texte brut et formaté, ainsi que des fichiers arbitraires ; indépendance des serveurs (dans le cas général, ils s’adressent directement) ; une fiabilité suffisamment élevée de la livraison des messages ; facilité d’utilisation par les humains et les programmes.

Inconvénients du courrier électronique : la présence d’un phénomène tel que le spam (publicité massive et envois viraux) ; l’impossibilité théorique de livraison garantie d’une lettre particulière; retards possibles dans la livraison des messages (jusqu’à plusieurs jours); limites sur la taille d’un message et sur la taille totale des messages dans la boîte aux lettres (personnelle pour les utilisateurs).

Système de recherche

Un complexe logiciel et matériel avec une interface Web qui permet de rechercher des informations sur Internet. Un moteur de recherche désigne généralement un site qui héberge l’interface (front-end) du système. La partie logicielle d’un moteur de recherche est un moteur de recherche (moteur de recherche) – un ensemble de programmes qui fournit les fonctionnalités d’un moteur de recherche et est généralement un secret commercial de la société de développement du moteur de recherche. La plupart des moteurs de recherche recherchent des informations sur les sites du World Wide Web, mais il existe également des systèmes qui peuvent rechercher des fichiers sur des serveurs FTP, des éléments dans des magasins en ligne et des informations sur des groupes de discussion Usenet. L’amélioration de la recherche est l’une des priorités de l’Internet moderne (voir l’article Deep Web sur les principaux problèmes dans le travail des moteurs de recherche).

Selon Statista, en octobre 2021, l’utilisation des moteurs de recherche se répartissait comme suit :

- Google — 86,64 % ;

- Bing-7 % ;

- Yahoo! — 2,75 %. [46]

Selon Statcounter Global Stats pour août 2021, en Asie, la ressource chinoise Baidu a réussi à prendre près de 3% du marché Internet. À son tour, Yandex dans la même région a contourné Yahoo, recevant une part de près de 2 % et la troisième place du classement. [47]

Points de vue

Perspective académique

Dans un contexte académique, l’ Association for Computing Machinery définit la technologie de l’information comme “des programmes de premier cycle qui préparent les étudiants à répondre aux besoins en technologie informatique des entreprises, du gouvernement, des soins de santé, des écoles et d’autres types d’organisations …. Les spécialistes en informatique assument la responsabilité de sélectionner des produits matériels et logiciels adaptés à une organisation, intégrer ces produits aux besoins et à l’infrastructure de l’organisation, et installer, personnaliser et maintenir ces applications pour les utilisateurs d’ordinateurs de l’organisation. » [48]

Les diplômes de premier cycle en informatique (BS, AS) sont similaires aux autres diplômes en informatique. En fait, ils ont souvent les mêmes cours de niveau fondamental. Les programmes d’informatique (CS) ont tendance à se concentrer davantage sur la théorie et la conception, tandis que les programmes de technologie de l’information sont structurés pour doter le diplômé d’une expertise dans l’application pratique de solutions technologiques pour répondre aux besoins des entreprises et des utilisateurs modernes.

Cependant ce n’est pas vrai dans tous les cas. Par exemple, en Inde , un diplôme d’ingénieur en technologie de l’information ( B.Tech IT ) est un cursus professionnel de 4 ans et il est considéré comme un diplôme équivalent à un diplôme en informatique et en ingénierie, car ils partagent un programme étonnamment similaire dans de nombreuses universités . Inde. [49] [50] [51] [52]

Le diplôme B.Tech IT se concentre fortement sur les fondements mathématiques de l’informatique puisque les étudiants apprennent le calcul , l’algèbre linéaire , la théorie des graphes et les mathématiques discrètes au cours des deux premières années. B.Tech. Le programme informatique contient également des cours d’informatique de base tels que les structures de données , l’analyse et la conception d’algorithmes , la conception de compilateurs, la théorie des automates , l’architecture informatique , les systèmes d’exploitation, les réseaux informatiques, etc. en ingénierie en Inde – GATE – est commun aux étudiants de premier cycle en informatique et en informatique.[55]

Perspective commerciale et d’emploi

Les entreprises du domaine des technologies de l’information sont souvent considérées comme un groupe comme le «secteur technologique» ou «l’industrie technologique». [56] [57] [58]Ces titres peuvent parfois être trompeurs et ne doivent pas être confondus avec des “entreprises technologiques”, qui sont généralement des sociétés à grande échelle à but lucratif qui vendent des technologies et des logiciels grand public. Il convient également de noter que d’un point de vue commercial, les départements des technologies de l’information sont un « centre de coûts » la plupart du temps. Un centre de coûts est un service ou du personnel qui engage des dépenses, ou « coûts », au sein d’une entreprise plutôt que de générer des bénéfices ou des flux de revenus. Les entreprises modernes dépendent fortement de la technologie pour leurs opérations quotidiennes, de sorte que les dépenses déléguées pour couvrir la technologie qui facilite les affaires de manière plus efficace sont généralement considérées comme “juste le coût de faire des affaires”. Les départements informatiques reçoivent des fonds de la haute direction et doivent tenter d’atteindre les livrables souhaités tout en respectant ce budget. Le gouvernement et le secteur privé peuvent avoir des mécanismes de financement différents, mais les principes sont plus ou moins les mêmes. C’est une raison souvent négligée de l’intérêt rapide pour l’automatisation etIntelligence artificielle , mais la pression constante pour faire plus avec moins ouvre la porte à l’automatisation pour prendre le contrôle d’au moins certaines opérations mineures dans les grandes entreprises.

De nombreuses entreprises disposent désormais de services informatiques pour gérer les ordinateurs , les réseaux et d’autres domaines techniques de leurs activités. Les entreprises ont également cherché à intégrer l’informatique aux résultats commerciaux et à la prise de décision par le biais d’un département BizOps ou des opérations commerciales. [59]

Dans un contexte commercial, l’ Information Technology Association of America a défini la technologie de l’information comme «l’étude, la conception, le développement, l’application, la mise en œuvre, le support ou la gestion de systèmes d’information informatisés». [60] [ page nécessaire ] Les responsabilités des personnes travaillant sur le terrain comprennent l’administration du réseau, le développement et l’installation de logiciels, ainsi que la planification et la gestion du cycle de vie technologique d’une organisation, par lequel le matériel et les logiciels sont entretenus, mis à niveau et remplacés.

Services d’information

Les services d’information sont un terme quelque peu vaguement appliqué à une variété de services liés à l’informatique offerts par des sociétés commerciales, [61] [62] [63] ainsi que des courtiers en données .

-

![]()

![]()

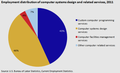

Répartition de l’emploi aux États-Unis dans la conception de systèmes informatiques et les services connexes, 2011 [64]

-

![]()

![]()

Emploi aux États-Unis dans l’industrie des systèmes informatiques et des services liés à la conception, en milliers, 1990-2011 [64]

-

![]()

![]()

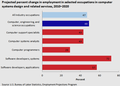

Croissance professionnelle et salaires aux États-Unis dans la conception de systèmes informatiques et les services connexes, 2010-2020 [64]

-

![]()

![]()

Changement en pourcentage projeté aux États-Unis dans l’emploi dans certaines professions de la conception de systèmes informatiques et des services connexes, 2010-2020 [64]

-

![]()

![]()

Variation annuelle moyenne en pourcentage de la production et de l’emploi projetée aux États-Unis dans certaines industries, 2010-2020 [64]

Perspectives éthiques

Le domaine de l’éthique de l’information a été créé par le mathématicien Norbert Wiener dans les années 1940. [65] : 9 Certaines des questions éthiques associées à l’utilisation des technologies de l’information comprennent : [66] : 20–21

- Violations du droit d’auteur par ceux qui téléchargent des fichiers stockés sans l’autorisation des détenteurs du droit d’auteur

- Les employeurs surveillent les e-mails de leurs employés et toute autre utilisation d’Internet

- E-mails non sollicités

- Les pirates accèdent aux bases de données en ligne

- Sites Web installant des cookies ou des logiciels espions pour surveiller les activités en ligne d’un utilisateur, qui peuvent être utilisés par des courtiers en données

Le besoin de sécurité informatique

Lorsque l’on parle de sécurité informatique , la plupart d’entre nous pensent aux ordinateurs piratés ou pris en charge par des cybercriminels. Cependant, la sécurité informatique ne traite pas seulement de la protection des composants internes d’un ordinateur, mais également de leur protection contre les catastrophes naturelles telles que les tornades , les inondations , les incendies , etc. les catastrophes naturelles , les cybercriminels ou à peu près tout ce qui peut endommager l’ordinateur en interne ou en externe. [44]

La cybersécurité est un sujet important dans la catégorie de la sécurité informatique, car il s’agit essentiellement de protéger la technologie contre les cybercriminels ou les trolls indésirables. C’est un aspect très important pour les entreprises et les organisations et il est essentiel à la santé et au bien-être général de la structure de l’organisation. Alors que la technologie devient de jour en jour plus sophistiquée, le taux de cyberattaques et d’atteintes à la sécurité augmente également, ce qui signifie qu’il est très important de maintenir une sensibilisation adéquate à la cybersécurité au sein de la main-d’œuvre. [45]Avec le maintien d’une cybersécurité adéquate sur le lieu de travail, certaines personnes doivent posséder des compétences particulières pour pouvoir «protéger» l’entreprise ou l’organisation. Il existe plusieurs catégories différentes dans lesquelles cela peut être décomposé, de la mise en réseau et des bases de données aux systèmes d’information . [45]

Avec la sécurité informatique, il existe un besoin de professionnels ou de personnes ayant une expérience éducative dans les différents domaines de cette profession pour aider à protéger les réseaux, les bases de données et les systèmes informatiques contre les menaces internes et externes susceptibles de causer des dommages. La technologie devenant de plus en plus sophistiquée, il existe une menace accrue de dommages internes aux ordinateurs et à la technologie, c’est-à-dire des rançongiciels , des logiciels malveillants , des logiciels espions et des attaques de phishing. Ce ne sont en fait que quelques-uns des différents problèmes auxquels ces professionnels sont confrontés, car il existe une grande variété de types d’attaques différents à travers le monde. Outre différents problèmes et attaques, il existe également un grand nombre de spécialités dans la profession. Ceux-ci contiennent tout, du sujet général de l’informatique , du génie informatique, du génie logiciel , des systèmes d’information et des systèmes informatiques . [67] Alors que le monde continue de progresser dans le domaine de la technologie, les personnes exerçant ces professions ont désespérément besoin d’aider à “faire” et à “exécuter” ces mises à niveau, car elles contribuent à rendre la technologie et les logiciels plus sûrs et plus fiables dans le monde entier.

Voir également

- Centre pour les minorités et les personnes handicapées en technologie de l’information

- L’informatique

- L’informatique

- Cybernétique

- Traitement de l’information

- Technologies de l’information sur la santé

- Technologies de l’information et de la communication (TIC)

- Gestion de l’information

- Journal de cas sur les technologies de l’information

- Société de la connaissance

- Liste des plus grandes entreprises technologiques par chiffre d’affaires

- Technologie opérationnelle

- Aperçu de la technologie de l’information

- Alliance mondiale des technologies et des services de l’information

Références

Remarques

- ↑ Sur l’application ultérieure plus large du terme IT, Keary commente : « Dans son application originale, la « technologie de l’information » était appropriée pour décrire la convergence des technologies avec une application dans le vaste domaine du stockage, de la récupération, du traitement et de la diffusion des données. terme conceptuel utile a depuis été converti en ce qui prétend être d’une grande utilité, mais sans le renforcement de la définition … le terme IT manque de substance lorsqu’il est appliqué au nom d’une fonction, d’une discipline ou d’un poste. [6]

- ^ “Format” fait référence aux caractéristiques physiques des données stockées telles que sonschéma de codage ; “structure” décrit l’organisation de ces données.

Citations

- ^ Daintith, John, éd. (2009), “IT”, Un dictionnaire de physique , Oxford University Press, ISBN 9780199233991, récupéré le 1er août 2012 (abonnement obligatoire) .

- ^ “Dictionnaire en ligne gratuit de l’informatique (FOLDOC)” . Archivé de l’original le 15 avril 2013 . Récupéré le 9 février 2013 .

- ^ a b Butler, Jeremy G., A History of Information Technology and Systems , University of Arizona, archivé de l’original le 5 août 2012 , récupéré le 2 août 2012 .

- ^ un b Leavitt, Harold J.; Whisler, Thomas L. (1958), « La gestion dans les années 1980 » , Harvard Business Review , 11 .

- ^ Chandler, Daniel; Munday, Rod (10 février 2011), “Technologie de l’information”, A Dictionary of Media and Communication (première éd.), Oxford University Press, ISBN 978-0199568758, récupéré le 1er août 2012 , Généralement synonyme d’ordinateurs et de Réseaux informatiques, mais désignant plus largement toute technologie utilisée pour générer, stocker, traiter et/ou distribuer des informations par voie électronique, y compris la télévision et le téléphone..

- ^ Ralston, Hemmendinger & Reilly (2000) , p. 869.

- ^ Henderson, H. (2017). l’informatique. Dans H. Henderson, Facts on File science library : Encyclopedia of computer science and technology . (3e éd.).

- ^ Slotten, Hugh Richard (1er janvier 2014). L’Encyclopédie d’Oxford de l’histoire de la science, de la médecine et de la technologie américaines . Presse universitaire d’Oxford. doi : 10.1093/acref/9780199766666.001.0001 . ISBN 978-0-19-976666-6.

- ^ Henderson, H. (2017). l’informatique. Dans H. Henderson, Facts on File science library : Encyclopedia of computer science and technology . (3e éd.). [En ligne]. New York : faits enregistrés.

- ^ Schmandt-Besserat, Denise (1981), “Déchiffrement des premières tablettes”, Science , 211 (4479): 283–285, Bibcode : 1981Sci…211..283S , doi : 10.1126/science.211.4479.283 , PMID 17748027 .

- ^ Wright (2012) , p. 279.

- ^ Chaudhuri (2004) , p. 3.

- ^ Lavington (1980) , p. 11.

- ^ Enticknap, Nicholas (été 1998), “Computing’s Golden Jubilee” , Resurrection (20), ISSN 0958-7403 , archivé de l’original le 9 janvier 2012 , récupéré le 19 avril 2008 .

- ^ Cooke-Yarborough, EH (juin 1998), “Certaines premières applications de transistors au Royaume-Uni”, Engineering Science & Education Journal , 7 (3): 100–106, doi : 10.1049/esej:19980301 , ISSN 0963-7346 .

- ^ “Informations avancées sur le prix Nobel de physique 2000” (PDF) . Prix Nobel . juin 2018 . Récupéré le 17 décembre 2019 .

- ^ Technologie de l’information. (2003). Dans ED Reilly, A. Ralston & D. Hemmendinger (Eds.), Encyclopedia of computer science . (4e éd.).

- ^ Stewart, CM (2018). Des ordinateurs. Dans S. Bronner (Ed.), Encyclopédie des études américaines . [En ligne]. Presse universitaire Johns Hopkins.

- ^ un b Northrup, CC (2013). Des ordinateurs. Dans C. Clark Northrup (Ed.), Encyclopédie du commerce mondial : de l’Antiquité à nos jours . [En ligne]. Londres : Routledge.

- ^ Alavudeen & Venkateshwaran (2010) , p. 178.

- ^ Lavington (1998) , p. 1.

- ^ “Les premiers ordinateurs à l’Université de Manchester” , Résurrection , 1 (4), été 1992, ISSN 0958-7403 , archivé de l’original le 28 août 2017 , récupéré le 19 avril 2008 .

- ^ Universität Klagenfurt (éd.), “Tambour magnétique” , Expositions virtuelles en informatique , récupéré le 21 août 2011 .

- ^ The Manchester Mark 1 , Université de Manchester, archivé de l’original le 21 novembre 2008 , récupéré le 24 janvier 2009 .

- ^ Khurshudov, Andrei (2001), Le guide essentiel du stockage de données informatiques: de la disquette au DVD , Prentice Hall, ISBN 978-0-130-92739-2.

- ^ Wang, Shan X.; Taratorin, Aleksandr Markovich (1999), Technologie de stockage magnétique de l’information , Academic Press, ISBN 978-0-12-734570-3.

- ^ Wu, Suzanne, “Combien d’informations y a-t-il dans le monde?” , USC News , Université de Californie du Sud , récupéré le 10 septembre 2013 .

- ^ un bc Hilbert , Martin; López, Priscila (1er avril 2011), “La capacité technologique mondiale à stocker, communiquer et calculer des informations” , Science , 332 (6025): 60–65, Bibcode : 2011Sci…332…60H , doi : 10.1126 /science.1200970 , PMID 21310967 , S2CID 206531385 , récupéré le 10 septembre 2013 .

- ^ “Événements américains – Animation vidéo sur la capacité technologique mondiale à stocker, communiquer et calculer des informations de 1986 à 2010” . L’Économiste . Archivé de l’original le 18 janvier 2012.

- ^ un bc Ward & Dafoulas (2006) , p. 2.

- ^ Olofson, Carl W. (octobre 2009), Une plate-forme pour les services de données d’entreprise (PDF) , IDC , récupéré le 7 août 2012 .

- ^ Ward & Dafoulas (2006) , p. 3.

- ^ Silberschatz, Abraham (2010). Concepts du système de base de données . Enseignement supérieur McGraw-Hill. ISBN 978-0-07-741800-7..

- ^ Pardede (2009) , p. 2.

- ^ un b Pardede (2009) , p. 4.

- ^ Kedar, Rahul (2009). Système de gestion de base de données . Publications techniques. ISBN 9788184316049.

- ^ van der Alost (2011) , p. 2.

- ^ Dyché, Jill (2000), Transformer les données en informations avec l’entreposage de données , Addison Wesley, ISBN 978-0-201-65780-7.

- ^ Weik (2000) , p. 361.

- ^ un b Pardede (2009) , p. xiii.

- ^ Han, Kamber & Pei (2011) , p. 5.

- ^ Han, Kamber & Pei (2011) , p. 8.

- ^ Han, Kamber & Pei (2011) , p. xxiii.

- ^ a b Problèmes de technologie informatique et de sécurité de l’information. (2012). Dans R. Fischer, E. Halibozek & D. Walters, Introduction à la sécurité . (9e éd.). [En ligne]. Oxford: Elsevier Science & Technology.

- ^ a bc Cadre national de la main-d’œuvre en cybersécurité. (2019). Dans I. Gonzales, K. Joaquin Jay & Roger L. (Eds.), Cybersécurité : écrits actuels sur les menaces et la protection . [En ligne]. Jefferson : McFarland.

- ^ Part de marché mondiale des ordinateurs de bureau des principaux moteurs de recherche de janvier 2010 à septembre 2021 от октября 2021 на Statista

- ^ “C’est tout ce que vous avez à faire” . rspectr.com . 3 septembre 2021 . Récupéré le 9 novembre 2021 .

- ^ Le groupe de travail conjoint pour les programmes d’études informatiques 2005. Programmes d’études informatiques 2005: le rapport d’ensemble . Archivé le 21 octobre 2014 sur la Wayback Machine .

- ^ “Programme informatique de l’Université Anna (Inde)” (PDF) .

- ^ “Anna University (Inde) – Computer Science-Syllabus” (PDF) .

- ^ “Université technique de Delhi-IT-Syllabus” (PDF) .

- ^ “Syllabus d’informatique de l’Université technique de Delhi” (PDF) .

- ^ “Université technique de Delhi-IT-Syllabus” (PDF) .

- ^ “Anna University (Inde) -B.Tech IT Syllabus” (PDF) .

- ^ “Porte 2022-Site Web officiel” .

- ^ “Instantané du secteur technologique” . Le New York Times . Archivé de l’original le 13 janvier 2017 . Récupéré le 12 janvier 2017 .

- ^ “Nos programmes, campagnes et partenariats” . TechUK . Récupéré le 12 janvier 2017 .

- ^ “Cyberétats 2016” . CompTIA . Récupéré le 12 janvier 2017 .

- ^ “Le manifeste a éclos pour combler le fossé entre les affaires et l’informatique” . TechNewsWorld . 22 octobre 2020 . Récupéré le 22 mars 2021 .

- ^ Proctor, K. Scott (2011), Optimisation et évaluation des technologies de l’information : amélioration de l’exécution des projets commerciaux , John Wiley & Sons, ISBN 978-1-118-10263-3.

- ^ “Les meilleures entreprises de services d’information” . VentureRadar . Récupéré le 8 mars 2021 .

- ^ “Suivez les services d’information sur Index.co” . Index.co . Récupéré le 8 mars 2021 .

- ^ Édition, ligne de valeur. “Aperçu de l’industrie : services d’information” . Ligne de valeur . Récupéré le 8 mars 2021 .

- ^ un bcde Lauren Csorny ( 9 avril 2013). “Carrières aux États-Unis dans le domaine en pleine croissance des services de technologie de l’information” . Bureau américain des statistiques du travail.

- ^ Bynum, Terrell Ward (2008), “Norbert Wiener et la montée de l’éthique de l’information”, à van den Hoven, Jeroen; Weckert, John (eds.), Technologie de l’information et philosophie morale , Cambridge University Press, ISBN 978-0-521-85549-5.

- ^ Reynolds, George (2009), Éthique dans les technologies de l’information , Cengage Learning, ISBN 978-0-538-74622-9.

- ^ Informatique. (2003). Dans ED Reilly, A. Ralston & D. Hemmendinger (Eds.), Encyclopedia of computer science . (4e éd.). [En ligne]. Hoboken : Wiley.

Bibliographie

- Alavudeen, A.; Venkateshwaran, N. (2010), Fabrication intégrée par ordinateur , PHI Learning, ISBN 978-81-203-3345-1

- Chaudhuri, P. Pal (2004), Organisation et conception informatiques , PHI Learning, ISBN 978-81-203-1254-8

- Han, Jiawei ; Kamber, Micheline; Pei, Jian (2011), Data Mining: Concepts and Techniques (3e éd.), Morgan Kaufmann , ISBN 978-0-12-381479-1

- Lavington, Simon (1980), Premiers ordinateurs britanniques , Manchester University Press, ISBN 978-0-7190-0810-8

- Lavington, Simon (1998), A History of Manchester Computers (2e éd.), The British Computer Society, ISBN 978-1-902505-01-5

- Pardede, Eric (2009), Problèmes ouverts et nouveaux dans les applications de bases de données XML , Référence en sciences de l’information, ISBN 978-1-60566-308-1

- Ralston, Anthony; Hemmendinger, David; Reilly, Edwin D., éd. (2000), Encyclopedia of Computer Science (4e éd.), Nature Publishing Group, ISBN 978-1-56159-248-7

- van der Aalst, Wil MP (2011), Process Mining: découverte, conformité et amélioration des processus métier , Springer, ISBN 978-3-642-19344-6

- Ward, Patricia; Dafoulas, George S. (2006), Systèmes de gestion de bases de données , Cengage Learning EMEA, ISBN 978-1-84480-452-8

- Weik, Martin (2000), Dictionnaire de l’informatique et des communications , vol. 2, Springer, ISBN 978-0-7923-8425-0

- Wright, Michael T. (2012), “Le cadran avant du mécanisme d’Anticythère”, dans Koetsier, Teun ; Ceccarelli, Marco (eds.), Explorations dans l’histoire des machines et des mécanismes: Actes de HMM2012 , Springer, pp. 279-292, ISBN 978-94-007-4131-7

Lectures complémentaires

- Allen, T.; Morton, MS Morton, éd. (1994), La technologie de l’information et la société des années 1990 , Oxford University Press.

- Gitta, Cosmas et Sud, David (2011). Southern Innovator Magazine Numéro 1 : Téléphones mobiles et technologies de l’information : Bureau des Nations Unies pour la coopération Sud-Sud. ISSN 2222—9280.

- Gleick, James (2011). L’information : une histoire, une théorie, un déluge . New York : Livres du Panthéon .

- Price, Wilson T. (1981), Introduction au traitement des données informatiques , Holt-Saunders International Editions, ISBN 978-4-8337-0012-2.

- Shelly, Gary, Cashman, Thomas, Vermaat, Misty et Walker, Tim. (1999). Découvrir les ordinateurs 2000 : Concepts pour un monde connecté . Cambridge , Massachusetts : Cours de technologie.

- Webster, Frank, et Robins, Kevin. (1986). Technologie de l’information — Une analyse luddite . Norwood, New Jersey : Ablex.

Liens externes

-

![]()

![]() Matériel d’apprentissage lié aux technologies de l’information sur Wikiversity

Matériel d’apprentissage lié aux technologies de l’information sur Wikiversity -

![]()

![]() Médias liés aux technologies de l’information sur Wikimedia Commons

Médias liés aux technologies de l’information sur Wikimedia Commons -

![]()

![]() Citations liées à la technologie de l’information sur Wikiquote

Citations liées à la technologie de l’information sur Wikiquote